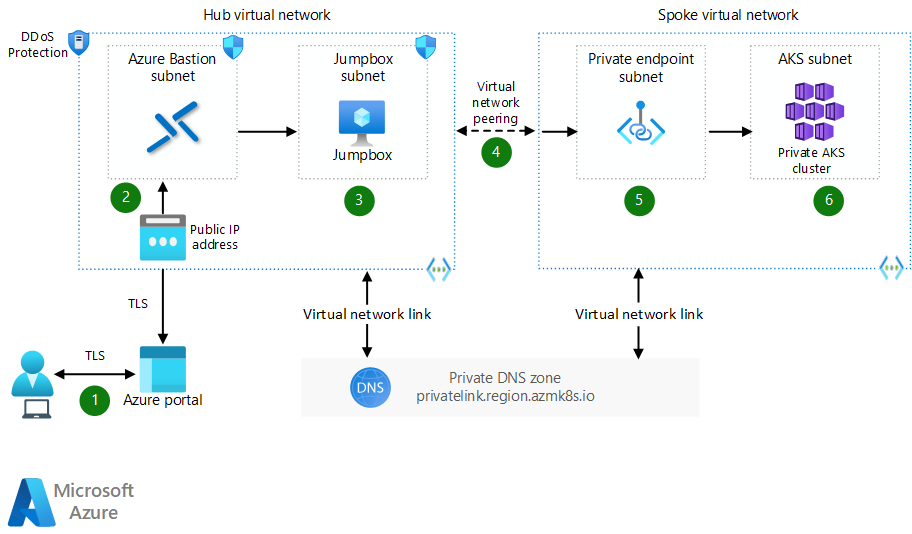

Accéder à un serveur d'API Azure Kubernetes Service (AKS) - Azure Architecture Center | Microsoft Learn

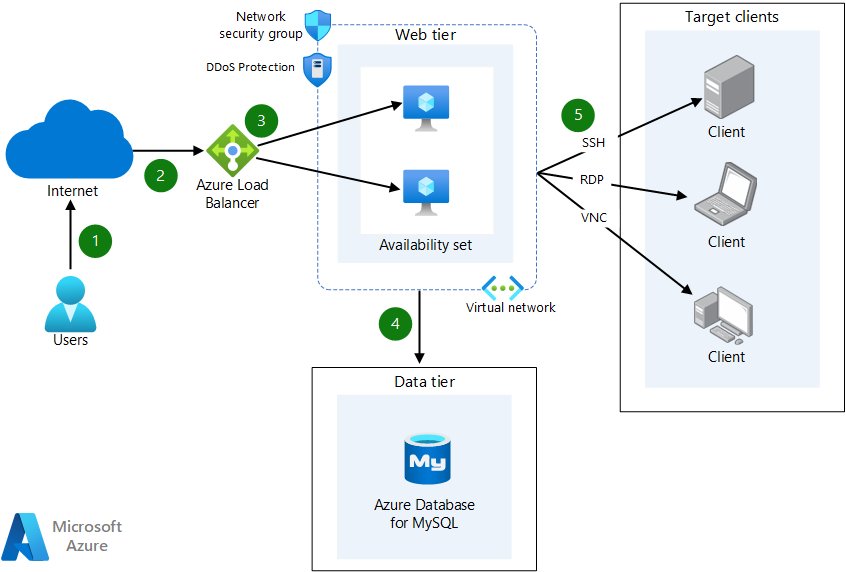

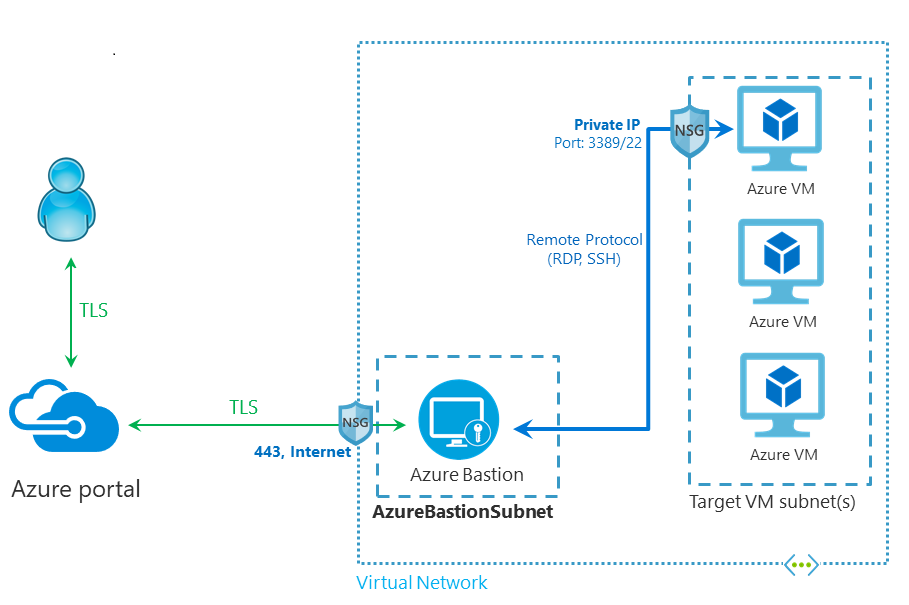

Implémenter une solution de serveur de rebond open source sur Azure - Azure Architecture Center | Microsoft Learn

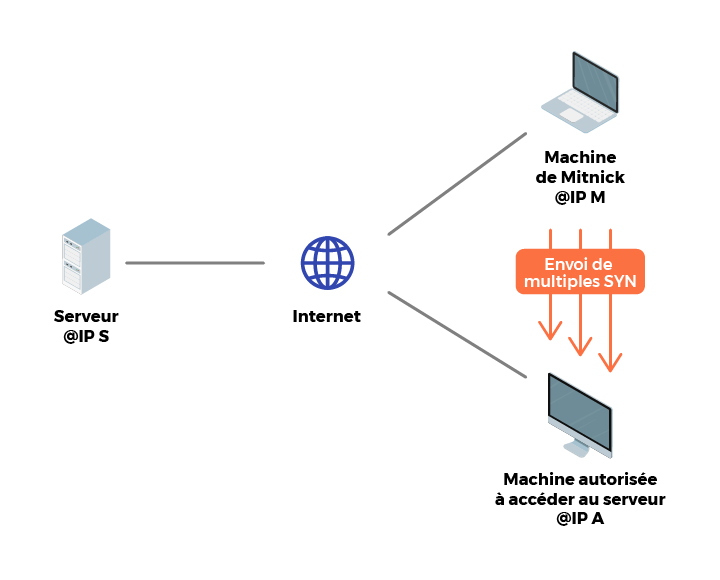

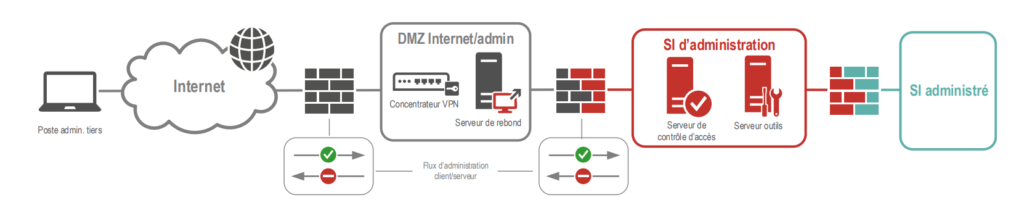

Mettez en place le suivi des connexions TCP et la sécurité avec le blind IP spoofing - Maîtrisez vos applications et réseaux TCP/IP - OpenClassrooms

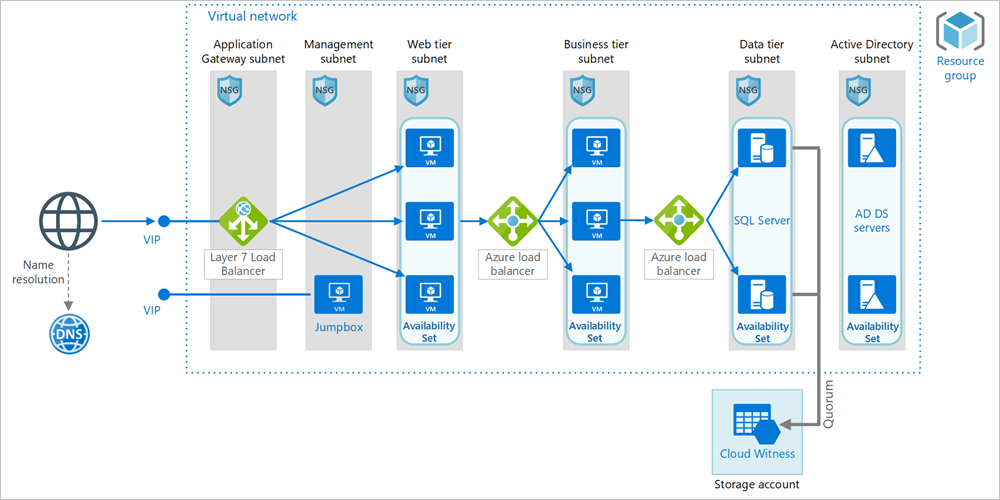

Application multiniveau Windows sur Azure Stack Hub avec SQL Server - Azure Stack Hub | Microsoft Learn

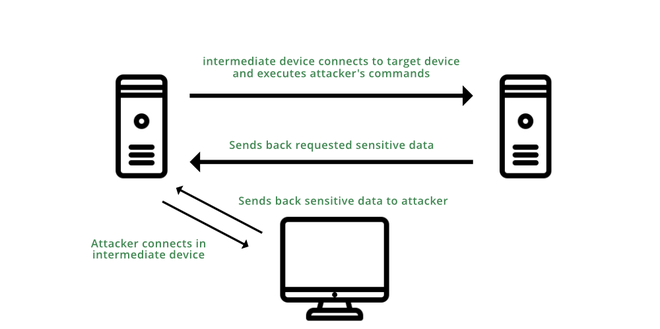

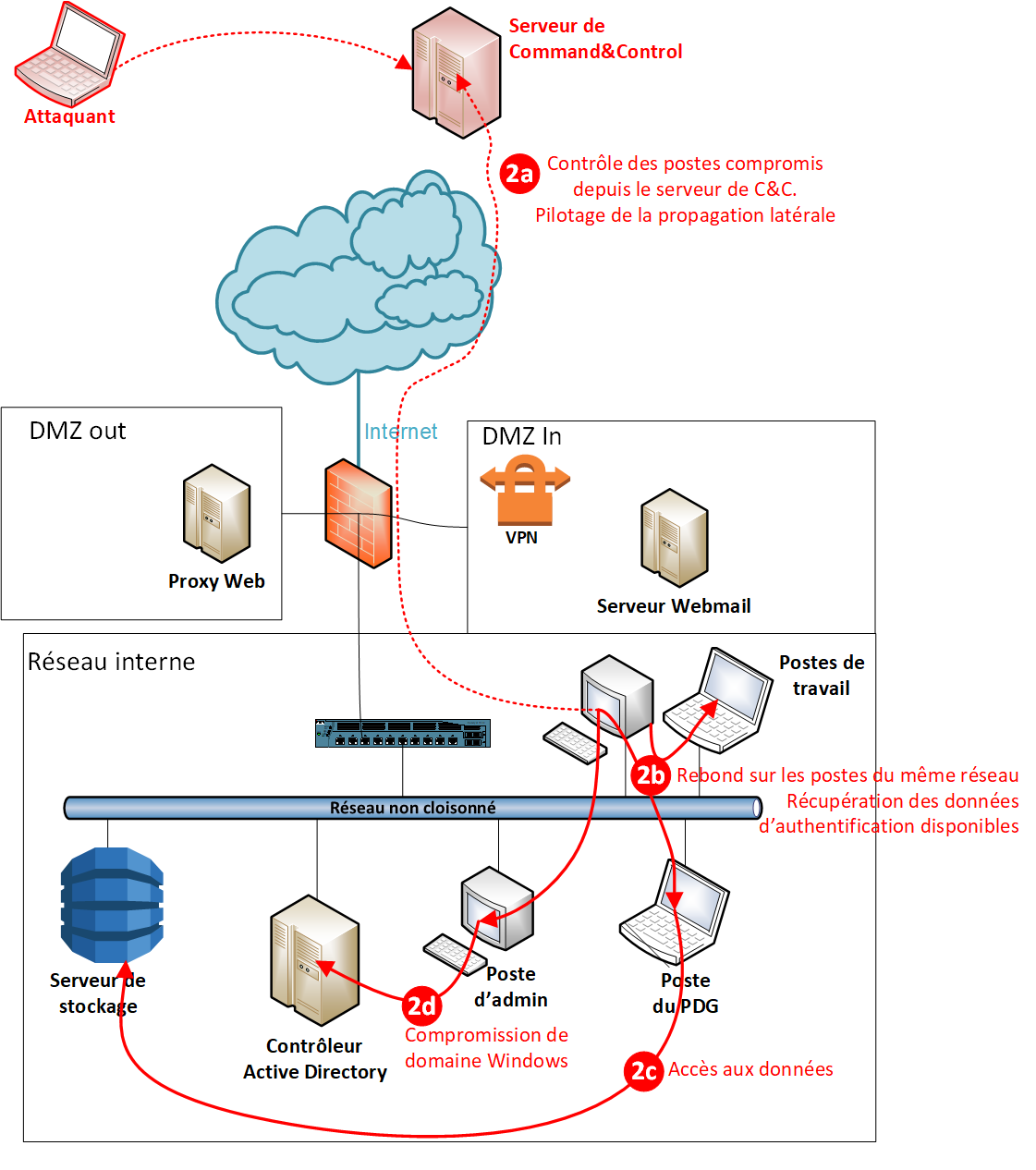

.png?width=659&name=Attaque%20informatique%20par%20rebond%20%20(1).png)

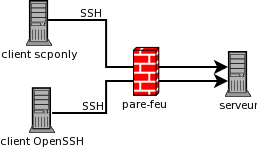

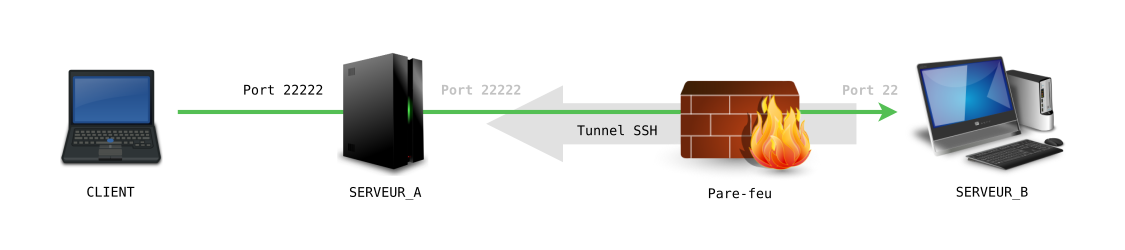

![documentation:tutorials:ssh:multihop_ssh[PSMN] documentation:tutorials:ssh:multihop_ssh[PSMN]](http://www.ens-lyon.fr/PSMN/lib/exe/fetch.php?media=documentation:tutorials:infographie_sshmultihop.jpeg)